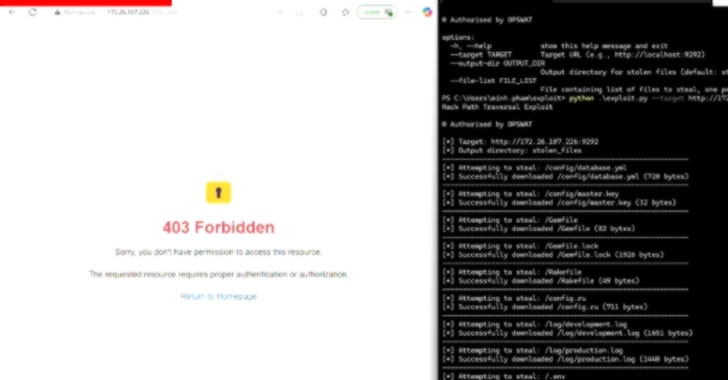

محققان امنیت سایبری سه آسیبپذیری امنیتی در رابط وب سرور Rack Ruby کشف کردهاند که در صورت بهرهبرداری موفق، میتواند به مهاجمان امکان دسترسی غیرمجاز به فایلها، تزریق دادههای مخرب و دستکاری لاگها را بدهد. این آسیبپذیریها شامل CVE-2025-27610 (امتیاز CVSS: 7.5) که یک آسیبپذیری path traversal برای دسترسی به تمام فایلها، CVE-2025-27111 (امتیاز 6.9) و CVE-2025-25184 (امتیاز 5.7) که هر دو مربوط به دستکاری ورودیهای لاگ و تزریق دادههای مخرب هستند. CVE-2025-27610 بهویژه شدید است زیرا به مهاجمان غیرمجاز امکان بازیابی اطلاعات حساس از جمله فایلهای پیکربندی و اعتبارنامهها را میدهد.

همچنین یک نقص امنیتی بحرانی در سرویس Infodraw Media Relay Service (MRS) کشف شده است که از طریق آسیبپذیری path traversal (CVE-2025-43928، امتیاز CVSS: 9.8) امکان خواندن یا حذف فایلهای دلخواه را فراهم میکند. این آسیبپذیری که در پارامتر نام کاربری صفحه ورود وجود دارد، هنوز پچ نشده و سیستمهای آسیبپذیر در بلژیک و لوکزامبورگ پس از افشای مسئولانه آفلاین شدهاند. توصیه میشود سازمانهای متأثر فوراً برنامه را آفلاین کنند یا از اقدامات حفاظتی اضافی مانند VPN استفاده کنند.

کلمات کلیدی : آسیبپذیری امنیتی, path traversal, Rack Ruby, CVE, تزریق داده, امنیت سایبری

نظر شما چیست؟

خوشحال میشویم نظر شما را بدانیم. نظری بنویسید.