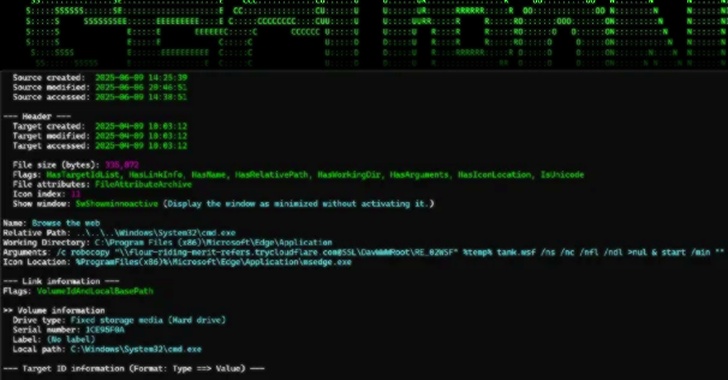

کمپین جدیدی با نام SERPENTINE#CLOUD از زیردامنههای Cloudflare Tunnel برای میزبانی بارهای مخرب و ارسال آنها از طریق ایمیلهای فیشینگ استفاده میکند. این حملات با ایمیلهای فیشینگ با موضوع پرداخت یا فاکتور شروع شده و حاوی لینکی به فایل فشردهای هستند که شامل فایل میانبر ویندوز (LNK) است. این میانبرها به عنوان اسناد جعل شده تا قربانیان را فریب دهند و فرآیند آلودگی را فعال کنند.

فرآیند پیچیده چندمرحلهای منجر به اجرای یک لودر شلکد مبتنی بر پایتون میشود که بارهای بستهبندی شده با لودر متنباز Donut را کاملاً در حافظه اجرا میکند. این کمپین کشورهای آمریکا، انگلستان، آلمان و سایر مناطق اروپا و آسیا را هدف قرار داده است. همچنین کمپین Shadow Vector کاربران کلمبیایی را با استفاده از فایلهای SVG آلوده در ایمیلهای فیشینگ که خود را جای اطلاعیههای دادگاه جا میزنند، هدف قرار میدهد و منجر به استقرار تروجانهای دسترسی از راه دور مانند AsyncRAT و Remcos RAT میشود.

کلمات کلیدی : کمپین سایبری, فیشینگ, Cloudflare Tunnel, تروجان دسترسی از راه دور, حملات ایمیلی, بدافزار پایتون

نظر شما چیست؟

خوشحال میشویم نظر شما را بدانیم. نظری بنویسید.