تمام نوشتههای برچسبخورده با "فیشینگ"

- ۲۵ خرداد ۱۴۰۴

شکارچیان تهدید به نوع جدیدی از تروجان دسترسی از راه دور (RAT) به نام Chaos RAT توجه دارند که در حملات اخیر علیه سیستمهای ویندوز و لینوکس استفاده شده است. طبق یافتههای Acronis، این بدافزار ممکن است با فریب قربانیان برای دانلود یک ابزار عیبیابی شبکه برای محیطهای لینوکس توزیع شده باشد.

شکارچیان تهدید به نوع جدیدی از تروجان دسترسی از راه دور (RAT) به نام Chaos RAT توجه دارند که در حملات اخیر علیه سیستمهای ویندوز و لینوکس استفاده شده است. طبق یافتههای Acronis، این بدافزار ممکن است با فریب قربانیان برای دانلود یک ابزار عیبیابی شبکه برای محیطهای لینوکس توزیع شده باشد.

- ۲۴ خرداد ۱۴۰۴

یک اقدام بینالمللی اجرای قانون با نام رمز «عملیات امن» زیرساختهای بدافزارهای سارق اطلاعات را در یک سرکوب گسترده در ۲۶ کشور هدف قرار داد که منجر به ۳۲ دستگیری، توقیف دادهها و از کار انداختن سرورها شد.

یک اقدام بینالمللی اجرای قانون با نام رمز «عملیات امن» زیرساختهای بدافزارهای سارق اطلاعات را در یک سرکوب گسترده در ۲۶ کشور هدف قرار داد که منجر به ۳۲ دستگیری، توقیف دادهها و از کار انداختن سرورها شد.

- ۲۳ خرداد ۱۴۰۴

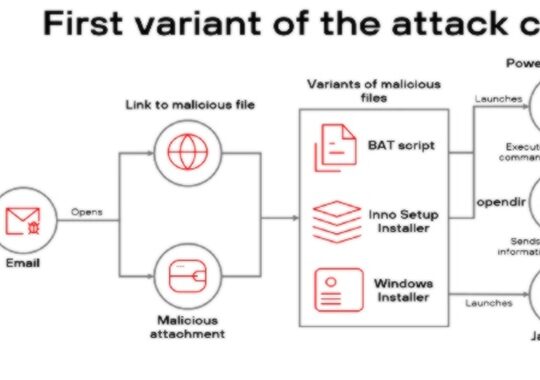

عامل تهدید معروف به Rare Werewolf (پیشتر Rare Wolf) با مجموعهای از حملات سایبری علیه روسیه و کشورهای مشترکالمنافع (CIS) مرتبط شده است. ویژگی متمایز این تهدید استفاده مهاجمان از نرمافزارهای قانونی شخص ثالث به جای توسعه فایلهای مخرب خود است.

عامل تهدید معروف به Rare Werewolf (پیشتر Rare Wolf) با مجموعهای از حملات سایبری علیه روسیه و کشورهای مشترکالمنافع (CIS) مرتبط شده است. ویژگی متمایز این تهدید استفاده مهاجمان از نرمافزارهای قانونی شخص ثالث به جای توسعه فایلهای مخرب خود است.

- ۲۳ خرداد ۱۴۰۴

محققان امنیت سایبری کمپین جدیدی را کشف کردهاند که از ابتدای ۲۰۲۵ کاربران برزیلی را هدف قرار داده است. این حمله با استفاده از افزونههای مخرب برای مرورگرهای مبتنی بر کرومیوم، اطلاعات احراز هویت کاربران را سرقت میکند. برخی ایمیلهای فیشینگ از سرورهای شرکتهای هکشده ارسال شدهاند که احتمال موفقیت حمله را افزایش میدهد.

محققان امنیت سایبری کمپین جدیدی را کشف کردهاند که از ابتدای ۲۰۲۵ کاربران برزیلی را هدف قرار داده است. این حمله با استفاده از افزونههای مخرب برای مرورگرهای مبتنی بر کرومیوم، اطلاعات احراز هویت کاربران را سرقت میکند. برخی ایمیلهای فیشینگ از سرورهای شرکتهای هکشده ارسال شدهاند که احتمال موفقیت حمله را افزایش میدهد.

- ۷ خرداد ۱۴۰۴

آیا انتظار دارید کاربر نهایی به رایانه مجرم سایبری وارد شود، مرورگر آن را باز کند و نام کاربری و رمز عبور خود را تایپ کند!؟ امیدواریم که نه! اما اساساً همین اتفاق میافتد اگر قربانی حمله مرورگر در میانه (BitM) شوند. مانند حملات مرد میانی (MitM)، BiTM مجرمان را به دنبال کنترل جریان داده بین رایانه قربانی و سرویس هدف میبیند

آیا انتظار دارید کاربر نهایی به رایانه مجرم سایبری وارد شود، مرورگر آن را باز کند و نام کاربری و رمز عبور خود را تایپ کند!؟ امیدواریم که نه! اما اساساً همین اتفاق میافتد اگر قربانی حمله مرورگر در میانه (BitM) شوند. مانند حملات مرد میانی (MitM)، BiTM مجرمان را به دنبال کنترل جریان داده بین رایانه قربانی و سرویس هدف میبیند