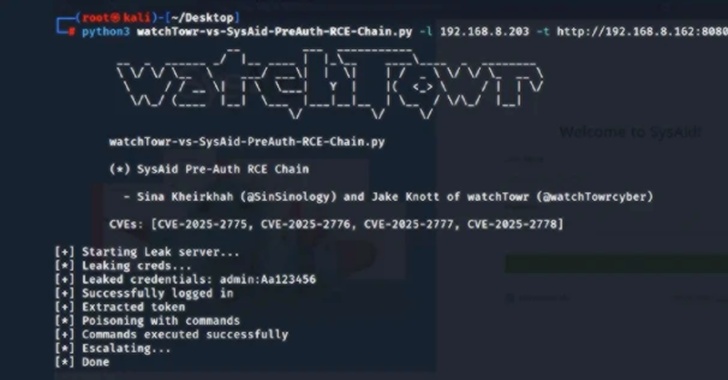

محققان امنیت سایبری چندین آسیبپذیری امنیتی در نسخه محلی نرمافزار پشتیبانی IT سیساید (SysAid) کشف کردهاند که میتواند برای اجرای کد از راه دور با دسترسیهای بالا و بدون احراز هویت مورد سوءاستفاده قرار گیرد. این آسیبپذیریها با شناسههای CVE-2025-2775، CVE-2025-2776 و CVE-2025-2777 ثبت شدهاند و همگی از نوع تزریق XML External Entity (XXE) هستند که امکان تداخل مهاجمان در پردازش ورودی XML را فراهم میکند.

بهرهبرداری موفق از این نقصها به مهاجمان اجازه میدهد فایلهای محلی حاوی اطلاعات حساس از جمله فایل “InitAccount.cmd” سیساید را بازیابی کنند که شامل نام کاربری و رمز عبور متنی حساب مدیر است. این آسیبپذیریها میتوانند با یک آسیبپذیری تزریق دستور سیستم عامل (CVE-2025-2778) ترکیب شوند تا اجرای کد از راه دور را امکانپذیر سازند. تمام چهار آسیبپذیری در نسخه 24.4.60 b16 که در اوایل مارس 2025 منتشر شد، برطرف شدهاند و با توجه به سابقه سوءاستفاده باجافزارهای مانند Cl0p از نقصهای سیساید، بهروزرسانی فوری ضروری است.

کلمات کلیدی : آسیبپذیری امنیتی, سیساید, تزریق XML, اجرای کد از راه دور, امنیت سایبری, باجافزار

نظر شما چیست؟

خوشحال میشویم نظر شما را بدانیم. نظری بنویسید.